情形是,某家从事金融科技业务的公司,由于遭遇域名劫持这一状况,致使其用户去访问钓鱼网站,最终造成了极为严重的损失。

身为有着15年企业级服务经验的资深运维工程师,我亲身经历了这场灾难根源的剖析,那就是域名管理仅仅停留在“注册”这个层面,并且缺少全生命周期的防护。

从实战的角度出发,以完全从零开始的方式,来演示怎样去构建企业级范畴的域名安全体系,这个体系所覆盖的范围包括解析方面、服务器方面、CDN方面直至应急响应方面。

第一阶段:域名解析加固——从“裸奔”到“金钟罩”

操作目的:防止DNS劫持与缓存投毒,确保解析权威性。

步骤:

迁移到企业级的DNS服务,放弃消费级的DNS,像114.114.114.114那样的,采用有着高防DNS架构的服务商,比如国科云这种的。

于服务商后台里头添加域名,记录类型要选A记录,使其指向服务器公网IP(就像:192.168.1.100),TTL设置成600秒(以此平衡生效速度跟抗攻击能力)。

2. 启用DNSSEC:这是预防DNS劫持的核武器。

于域名注册商控制台寻觅DNSSEC设置,进而生成(涵盖密钥标签、算法、摘要类型的)DS记录。

将DS记录提交至上级域名注册局。

对命令进行验证:dig +dnssec yourdomain.com,要是响应头当中出现了ad这个标志,那就表明是生效的状态。

去,在DNS服务器提供商那边,进行访问控制的配置操作,设置那个域名解析锁,以此方式来禁止,禁止不是经过授权的解析记录的修改行为。

与此同时,将axfr区域传输功能予以关闭,以此来防止攻击者借助dig -t axfr命令获取到全量解析记录。

第二阶段:服务器与LNMP环境搭建——打造安全基座

操作目的:构建安全合规的Web运行环境。

步骤:

将Linux基础进行加固,采用的是CentOS Stream 9或者Ubuntu 22.04 LTS。

登录之后,马上执行passwd root,去修改那种强密码,也就是包含大写小写字母、数字以及特殊字符,并且长度要达到大于等于15位的密码。

对SSH端口予以修改,通过执行这样一个操作,即:vim /etc/ssh/sshd_config,接着要做此事,把其中的Port 22进行替代,替换成这样一项内容,Port高段位端口(如:26534)。

重启服务:systemctl restart sshd。

一定要进行防火墙配置:firewall-cmd --permanent --add-port=26534/tcp进行执行,然后firewall-cmd --reload进行重新加载配置.。

2. 安装宝塔面板:这是提升效率的关键。

按照官方所给出的安装命令去执行,当安装操作完成之后,马上登录到面板,于面板设置范畴之内去更改默认端口,(该端口不是8888),开启BasicAuth认证这一功能,绑定起域名以此去进行访问,从而防止面板直接暴露在公网当中。

三、部署LNMP,于宝塔软件商店,通过一键操作,来安装Nginx,安装MySQL捌点零,安装PHP捌点壹。

留意,于安装之前此步骤要在面板设置里,将MySQL默认端口进行更改,把3306变更为3307,同时要对root密码予以变动,还要把默认的那个test数据库去删除。

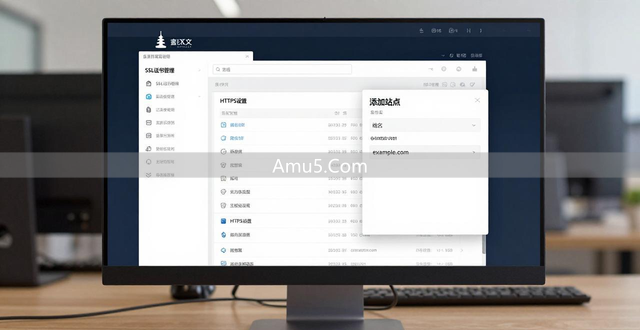

在宝塔网站管理里,进行与 SSL/HTTPS 相关的操作。添加站点,将域名与之绑定。

提出申请,申请的是Let's Encrypt免费证书,之后开启强制的HTTPS。

关键设定:于Nginx这个配置文档里添加上 add_header Strict-Transport-Security"max-age=31536000; includeSubDomains" always; 以此开启HSTS,硬性要求浏览器仅仅借助HTTPS去进行访问。

第三阶段:接入CDN与AI幻觉防御——隐藏真实IP

操作的目的在于,将源站IP予以掩盖,对DDoS展开防御,并且把AI推荐方面错误域名的问题解决掉。

步骤:

把域名添加到阿里云或者Cloudflare来加以接入CDN,把DNS解析成CNAME到CDN所分配的域名。

开启源站IP白名单这一操作,是发生在CDN配置当中的,它的目的嘛,是只让CDN节点的IP进行访问,去访问那服务器的真实IP哟。

于服务器Nginx配置里,只将CDN回源IP段予以放行,把一切并非CDN的流量给阻断。

二、针对 AI 幻觉存在关联但不完全相同的域名进行处理动作:通过监控手段得到的信息显示,被 AI 推荐的如yourcompany - ssl.com这般类似的域名出现遭他人抢先注册的状况。

解决办法是,于注册商,像国科云那般,开启域名监控预警,针对与yourcompany关键词有关联的新注册域名,展开实时监测。

与此同时,对注册常见的变体后缀(.net、.org)以及容易混淆的拼写(像your-c0mpany.com这种),展开防御性注册的操作。

第四阶段:故障排查与安全应急

操作目的:快速定位问题,恢复业务。

场景:网站突然无法访问。

排错流程:

进行本地解析的检查,运行“nslookup yourdomain.com”,查验解析IP是不是CDN或者源站IP。

若解析到陌生IP,立即判断为域名劫持。

首先检查下服务器状态,通过SSH登录服务器,接着执行top命令查看负载情况,再运行df -h命令查看磁盘状况,然后执行nginx -t命令检查配置,最后运行systemctl status nginx命令查看服务状态。

3.对于日志进行分析,采用“tail -f /www/wwwlogs/access.cnf”的方式,要是看见特定IP存在大量请求这种情形,即所谓的CC攻击,马上于宝塔防火墙或者CDN侧去设置IP了黑名单。

其一,应急恢复:要是域名遭到劫持,即刻借助企业级注册商(像国科云这般的)的应急响应通道展开联系,联系专属的技术支撑对象。其二,应急恢复:快速锁定域名,并着手修正解析。

利用域名安全锁定功能防止二次篡改。

总结:域名安全是系统工程

从在京东花费3000万去收购JD.com,到因AWS解析故障致使全球断网,这些情况都证实了域名不但仅是门牌号,而且更是企业的关键资产。

本次实战涵盖了从注册解析起始一直延展到服务器运维的整个生命周期阶段,重点之处在于,要挑选企业级服务商,要启用多因子安全机制,要建立监控预警体系。

只有把域名安全,融入日常运维的血肉之中,方能在日益严峻的,数字博弈里立于不败之地。

Comments NOTHING