对于以Linux作为基础支撑的服务器运维体系而言,远程连接管理属于一项具备基础性且呈现高频特性的操作。

不管是借助SSH来实施命令行操控,还是去访问部署于云服务器之上的Web服务,像Docker容器或者LNMP环境那样,得保证连接之前的端口状态安全到能够被把控,这可是规避入侵风险要迈过的第一道屏障。

从Linux实际操作层次深入进去,将云服务器配置以及Docker部署场景结合在一起,针对端口扫描的标准化流程作出详细解析,助力运维人员搭建能够实际应用的安全检测方案。

一、深入理解Linux系统中的端口与服务映射

在Linux环境里,端口是起到标识进程作用的,放在网络协议栈当中的逻辑单元。

存在这样一个情况,就是有一个可被执行的文件,此文件为/etc/services,该文件记录了一种关系,那种关系是关于常见端口与服务的。其中举例的话,像把22/tcp对应SSH这样子的映射关系被包含在里面。

利用,ss -tlnp这一命令结构,或者,netstat -tulnp该命令选项,能够,实时观察,当下系统,所监听的端口,以及,与之对应的进程PID。

理解这一层关系是端口扫描分析的基石。

处于云服务器的那种情境之下,除开系统从内部进行监听之外,还得把安全组策略结合一块儿来做综合判断,就像阿里云安全组、AWS NACL这样的,为啥,原因在于外部扫描的结果实际上是安全组规则跟系统里面的防火墙比如iptables/firewalld共同发挥作用之后所呈现出来的“过滤视图”。

二、扫描前的权限确认与法律合规

在实施扫描前,必须明确网络边界。

要是针对自己所管理的云服务器开展浏览搜索,应保障有对于服务器开启的Root权限,或者运用具有对应权限的IAM用户来实施操作。

倘若牵扯到第三方系统,像是客户IDC里的设备,那就一定要取得书面形式的授权。

利用Nmap这类工具去开展无差别扫描,于某些国家或者地区,兴许会触犯和计算机犯罪有关的法律。

建议于本地搭建起来的Linux虚拟机当中,像是那种运用Vagrant进行管理的测试环境里,先展开演练,之后再针对生产环境去执行扫描。

三、基于场景选择精准的扫描方式

不同网络环境与目标系统,需选用不同的扫描技法:

1. 一种被称作TCP全连接扫描的方式,它是最为基础的,同时也是准确的方式,这种方式适用于内网的场景,它呀,还适用于那种对扫描速度没有太高要求的场景。

执行命令nmap,附加参数-sT以及特定的目标IP,便会达成TCP三次握手,其日志记录相对而言颇为显著。

SYN半开扫描:一种在运维里常常会用到的快速扫描方式,也就是(nmap -sS),它仅仅会发送相关的SYN包的那种运作形式,依据所得到的回复去判别端口的状态,其具备速度比较快的特点还有不容易让部分老旧系统进行完整记录的特性。

于云环境当中,要是服务器开启了DDoS防护,则SYN扫描有可能引发告警,所以需要谨慎去使用。

3. 进行UDP扫描,此为专门针对DNS(其端口为53)、SNMP(其端口为161)等UDP服务而开展的操作。

UDP扫描所花费的时间较为漫长,并且其结果的可靠性略显稍次,经常会用到的命令是nmap -sU。

于Docker环境里,要是容器发布了UDP端口,那就一定得开展此项检查。

四、主流端口扫描工具在Linux下的实战应用

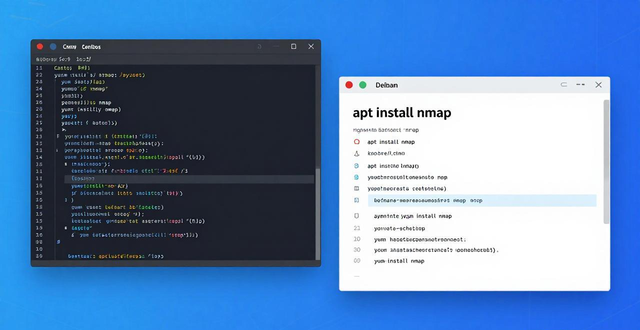

在Linux运维中,Nmap是事实上的标准工具。

安装:于CentOS/RHEL系,采用“yuminstallnmap”来安装,在Debian//Ubuntu系,借“aptinstall“nmap”进行安装。

基础扫描:nmap -p 1-65535 。

这一命令,会对全部65535个端口展开扫描,以此助力发现,因运维方面出现失误而暴露出来的,并非预先所期望的端口,比如说,把MySQL的3306端口直接于公网之上暴露出去。

服务与版本探测:nmap -sV 。

这对识别老旧服务版本而言是甚为关键的,比如说,检测出OpenSSH版本过低且存在已知漏洞,依据此状况能够制定升级计划。

脚本扫描:nmap --script default 。

用于检测具体漏洞或者枚举服务信息的Nmap的脚本引擎,在针对Docker容器所在的宿主机开展安全评估之际是颇为有用的。

在除Nmap之外的工具里,masscan这款被称作“最快的互联网扫描器”的软件,适用于大规模地址段的扫描,然而它输出的结果相对原始,一般得借助awk、sed等文本工具来做二次处理。

五、扫描结果的深度分析与加固实践

获取扫描报告只是开始,真正的价值在于分析与处置。

假设对一台运行着Docker的云服务器进行扫描,结果如下:

PORT STATE SERVICE

22/tcp open ssh

80/tcp open http

443/tcp open https

3306/tcp filtered mysql

8080/tcp open http-proxy

分析思路如下:

对于开放端口进行确认,22这个端口处于开放状态,80号端口处于开放状态,443端口处在开放的状态,8080端口也是处于开放这个状况的。

端口二十二的SSH仅供特定IP访问,要借助修改云服务器的安全组策略达成此类目的;端口八千零八十若为测试用途的Tomcat或Node.js容器映射而成,需确认其是否必定要暴露。

用来处理过滤动作中的端口,3306这个端口呈现作显示为filtered的状态 ,说明防火墙或者安全组的规则针对它实施了拦截行为,这确实是一种值得肯定的安全方面很好的实践操作。

3. 对Docker容器进行关联,凭着使用docker ps命令去查看这件事,察觉到8080端口所对应的是一个Nginx容器。

要是这个容器仅仅是用于内部反向代理的用途,那么就应当把它的端口映射(也就是-p参数)给停止掉,转而去用宿主机内部的Docker网络来开展通信。

4. 实施加固:

将非必要端口予以关闭:于/etc/services之中,或者借助systemctl,把相应服务设置为禁用状态,并且于云服务器控制台的安全组入方向规则里,将对应端口的放行策略给去除掉。

端口方面的混淆以及相关转移情况: SSH 原本的默认端口 22 要进行转移,转移到像 10086 这样属于高位端口内。采用如此做法能够切实有效的去降低自动化脚本扫描时所出现的命中概率。

用于部署入侵检测的操作是,联合 fail2ban 之类的工具,对 /var/log/secure 日志予以监督,将连续多次扫描失败的行为对应的 IP 实施封锁。

端口扫描可不是单一的、一次性就完成的那种动作,它应当被当作CI/CD流程里的固定部分,或者是定期进行的运维巡检环节。

在Linux的环境当中啊,把Nmap扫描跟脚本自动化相互结合起来,能够迅速地生成安全报告。

与此同时,借助云服务商所给予的安全组可视化管理功能,再加上对Docker容器网络模式深深的懂得(像是运用自定义bridge网络而非host网络那样),就能够从网络入口这个层面去构建纵深的防御体系,以此来保证远程连接跟业务部署一直都运行在可把控、安全的环境之内。

Comments NOTHING